Un élément essentiel du RGPD est d’anticiper les risques pour la sécurité des données personnelles. Une évaluation des facteurs relatifs à la vie privée (PIA) est le processus qui aide les organisations à identifier et à atténuer les risques de tout nouveau projet potentiel.

Le choix d’entreprendre une évaluation des facteurs relatifs à la vie privée (ÉFVP) est normalement déclenché par la planification d’un nouveau projet. En effet, cela peut vous donner l'opportunité d'analyser la manière dont le nouveau projet est susceptible d'affecter la vie privée de votre client ou de votre personnel.

Selon le Bureau du commissaire à l'information :

« La réalisation d'une EFVP ne doit pas nécessairement être complexe ou prendre beaucoup de temps, mais elle doit être d'un niveau de rigueur proportionné aux risques qui en découlent pour la vie privée. »

Vous avez donc établi que vous devez réaliser une PIA, mais par où commencer ? Avant de faire quoi que ce soit, il est important de vous assurer que le PIA est un processus flexible qui s'intègre facilement dans la méthode de travail et de planification de votre organisation. Vous devriez également commencer le PIA suffisamment à l’avance. L'ICO vous recommande de considérer les domaines suivants :

Consulter les parties concernées tout au long du processus PIA vous aide à rester sur la bonne voie. Les consultations internes peuvent garantir que les parties prenantes et le personnel sont aussi engagés à protection des données comme vous êtes.

Lorsque vous dressez la liste de vos parties prenantes internes, pensez à celles qui sont susceptibles d'être impliquées dans les projets, comme les ingénieurs et les développeurs, les acheteurs et les spécialistes du marketing. Vous devez également inclure votre délégué à la protection des données (DPO) si vous en avez un, ainsi que l'équipe de gestion de projet. Lorsque vous consultez des parties externes, pensez à celles qui seront affectées par le projet.

Une séance pratique sur mesure en fonction de vos besoins et de vos objectifs

Certaines des principales considérations sont énumérées ci-dessous :

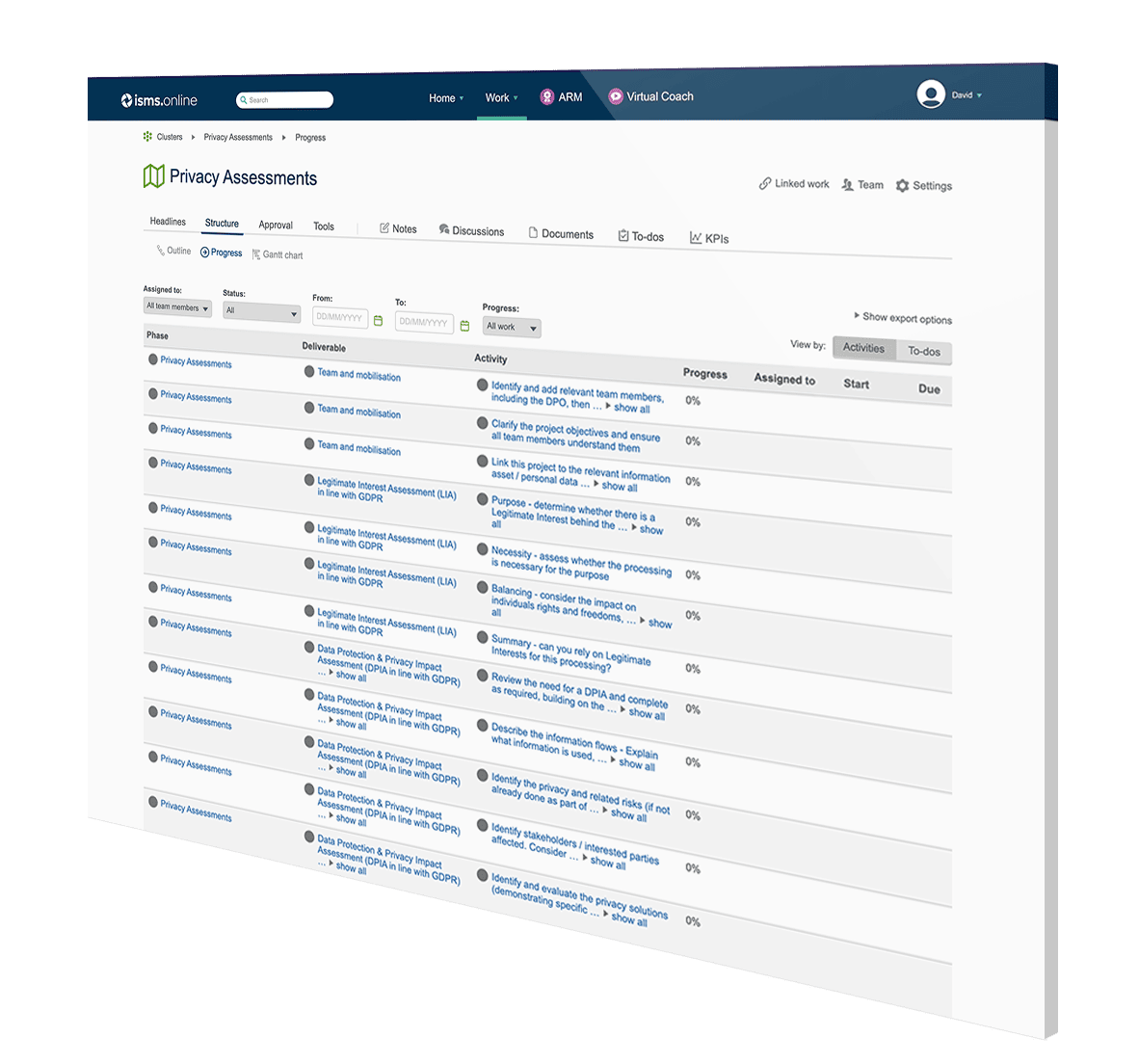

Tout cela et bien plus encore est préconfiguré dans le logiciel ISMS.online pour RGPD. Vous suivrez des flux de travail standard et reproductibles avec une collaboration et des approbations en équipe. Vous disposerez d'espaces de travail spécialement conçus pour capturer toutes les preuves et établir des liens avec le plus grand Conformité GDPR projet, y compris le traitement des données personnelles, les actifs, les fournisseurs/sous-traitants et les risques.

La gestion des risques est pris en charge depuis l'identification et l'évaluation jusqu'à l'évaluation et au traitement.

100% de nos utilisateurs obtiennent la certification ISO 27001 du premier coup