Rapport sur la cybersécurité – Sélection de fournisseurs tiers utilisant Cyber Essentials (et au-delà)

j'ai digéré La Commission de la Culture, des Médias et du Sport recommandations suite à la publication de son rapport sur la cybersécurité plus tôt cette semaine.

Une recommandation importante concerne la sélection de fournisseurs tiers. Cela n'a pas encore été souligné par la presse populaire qui a choisi de se concentrer sur les autres recommandations, comme celle de l'augmentation des salaires des PDG (que nous reviendrons un autre jour).

Entre autres choses, le rapport recommandait :

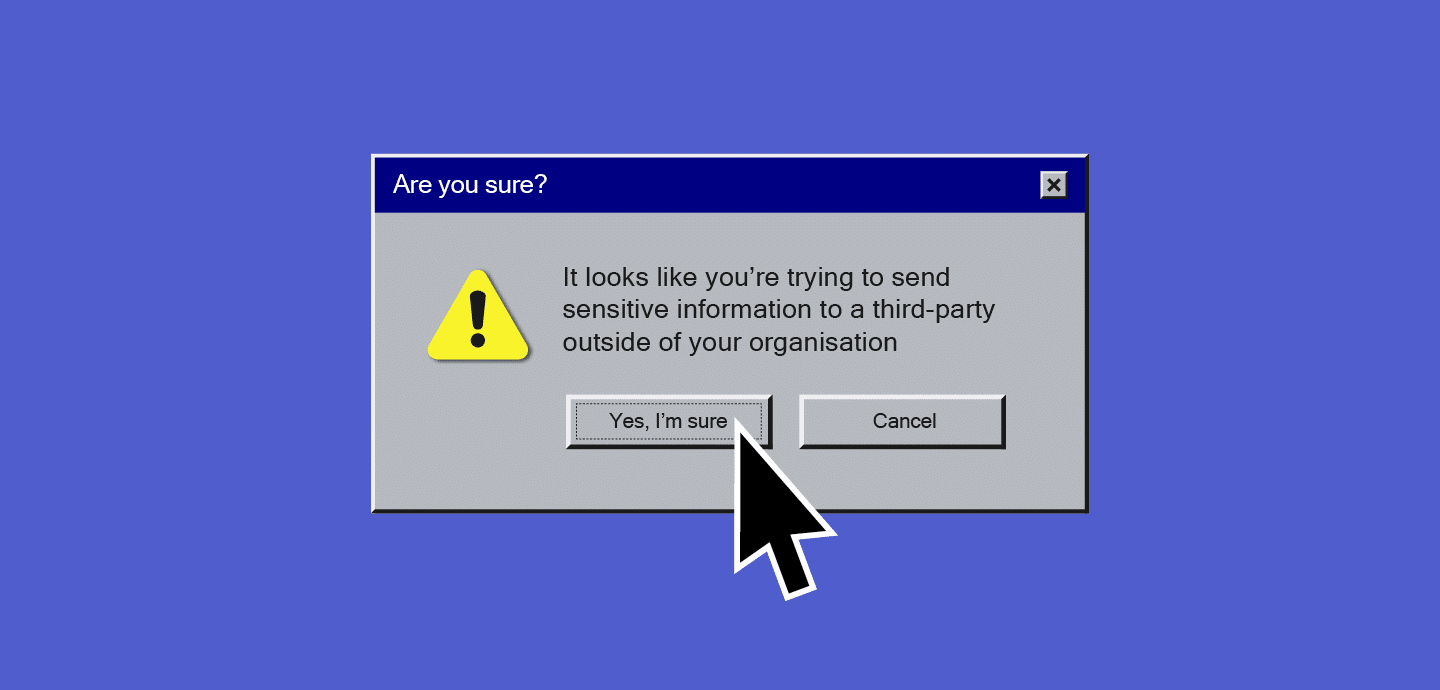

Toutes les entreprises de télécommunications et les détaillants en ligne, ainsi que les autres organisations vulnérables à la cybersécurité, devraient prendre des mesures pour garantir le respect des protection des données les règles et les Cyber Essentials sont des critères clés lors de la sélection des fournisseurs tiers.

Nous sommes d'accord avec cette recommandation et cela renforce une fois de plus la raison pour laquelle nous y sommes parvenus nous-mêmes, en plus de notre Accrédité UKAS ISO 27001: certification 2013.

Notre nouveau Service Cyber Essentiels sort juste au bon moment pour aider les autres aussi. Nous préparons et préparons Cyber Essentials certification à faible coût, dans certains cas un service gratuit, au sein de notre nouvelle activité ISMS.Online.

Mais est-ce que Cyber Essentials, ou bien le dix étapes vers la cybersécurité est-ce suffisant lorsque vous pensez à la sélection de tiers pour les domaines présentant un risque élevé en matière de sécurité des informations ? Même si un fournisseur dépense peu pour vous, mais accède ou fournit des services qui ont un impact sécurité de l'information, vous devez examiner plus attentivement ce processus de sélection.

Compte tenu de mon héritage dans le domaine de la chaîne d'approvisionnement et des activités de partenariat (et du dixième anniversaire de mon livre Marque Alliance), j'ai pensé qu'il pourrait être utile de partager d'autres conseils autour des critères de sélection qui vous aideront à gérer les risques et à obtenir de meilleurs résultats.

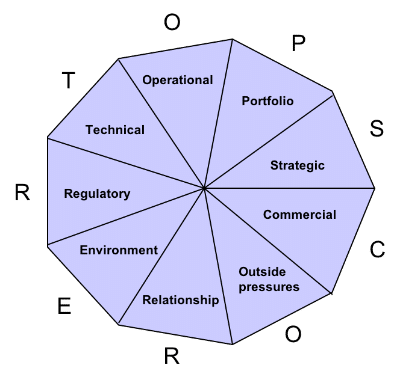

Dans mon livre, j'ai développé un mnémonique simple pour prendre en charge la sélection par des tiers appelé TOPSCORER. Il se concentre sur les critères de sélection des relations vraiment importantes, ce que certains appellent des partenaires, des alliances, etc., et non sur votre activité de faible valeur. N’investissez donc que dans ce type de sélection où vous courez un risque plus important et reconnaissez vraiment l’importance de la zone d’approvisionnement.

Technique: C'est techniquement pourquoi vous voulez la relation. Il s’agit de ce que le fournisseur ou partenaire potentiel apporte en termes de compétences de base et d’autres atouts auxquels vous souhaitez accéder. Cela peut inclure des produits, des services, des ressources clés, des DPI, des équipements, des clients, une marque, un canal de distribution, des connaissances nationales/locales, du capital ou d'autres actifs.

Opérationnel: Cela prend en compte la capacité d'exécution du fournisseur en termes de manière dont il travaille en pratique sur le terrain avec ses ressources de livraison, y compris ses systèmes, technologies et processus commerciaux qui pourraient devoir s'intégrer à l'organisation. Il comprend également son approche de la gouvernance, gestion des risques et contrôles, une question clé pour ceux qui s’intéressent aux aspects de la sécurité de l’information.

Portefeuille: Il y a deux aspects à cette caractéristique ; l’un est l’adéquation du fournisseur/partenaire au sein de votre portefeuille existant. La seconde consiste à examiner leur portefeuille et la manière dont votre organisation le complétera ou lui concurrencera ainsi que celui de ses partenaires/clients/autres fournisseurs.

Stratégique: Une solide adéquation stratégique et des objectifs complémentaires tout au long de la vie de la relation sont essentiels si vous envisagez une livraison critique pour votre entreprise ou des relations sérieuses à valeur ajoutée. D'autres facteurs à prendre en compte dans le cadre de cette caractéristique incluent l'évaluation de la complémentarité des moteurs de l'alliance tels que des concurrents communs, des demandes similaires des clients ainsi qu'un besoin mutuel impérieux. Les facteurs susceptibles de détruire la valeur doivent également être pris en compte ici, tels que la fréquence des changements de direction dans la perspective, ce qui pourrait signaler une menace concurrentielle future. Une considération supplémentaire est la valeur et l'importance que l'organisation a en termes de contribution aux objectifs stratégiques de chacun. Une bonne question à considérer est de savoir quel impact la relation aurait sur l’entreprise si elle prenait fin soudainement à un moment ultérieur.

Commercial: L'attractivité financière traditionnelle d'un point de vue coût/bénéfice doit être prise en compte sous cet aspect et dans toute « peau en jeu » initiale pour des collaborations plus intimes, car elle contribue à signaler un engagement. Le partage relatif des bénéfices et le temps nécessaire pour en bénéficier pour chaque partie doivent également être pris en compte. La santé financière et commerciale du parti doit également être prise en compte.

Pressions extérieures : Les organisations sont confrontées à de grands défis en raison d'autres priorités ou de pressions extérieures qui se disputent le temps de gestion. Tenez compte des distractions externes potentielles telles que les activités de fusions et acquisitions, les défis de leadership, d'autres partenaires ou clients importants, les mauvaises performances commerciales globales des partenaires ainsi que les changements fréquents de personnel, ce qui pourrait indiquer des problèmes plus profonds au sein du prospect. Au niveau personnel, les problèmes de santé ou familiaux peuvent sérieusement faire perdre du temps et de l'attention aux acteurs clés. Il est donc essentiel de connaître les gens et l'organisation.

Relation: Examinez la capacité de collaborer à la fois sur le plan organisationnel et individuel. Je traite beaucoup de ce sujet dans mon livre, notamment en proposant un cadre de confiance. En termes de capacité à collaborer, les cultures et les pratiques ne doivent pas nécessairement être les mêmes pour les deux organisations, mais une relation solide est essentielle au succès. En effet, le succès nécessite parfois une culture de performance sensiblement différente. Par exemple, en remaniant une unité commerciale peu performante, un partenaire d'externalisation affirmé pourrait améliorer positivement la productivité. D'autres aspects à prendre en compte incluent la comparaison des styles de leadership, des valeurs et des croyances, de la structure organisationnelle et de la prise de décision, de la manière dont les personnes sont gérées et motivées, de l'attitude face au risque ainsi que de l'approche des politiques et des pratiques d'un point de vue juridique et de conformité. Si votre organisation a un faible appétit pour risque de sécurité de l'information, Cyber Essentials pourrait ne pas suffire. Vous recherchez peut-être également des cultures organisationnelles qui complètent votre appétit, par exemple lorsqu'elles ont déjà obtenu l'accréditation UKAS. ISO 27001: 2013. Cela renforcerait le fait que l’autre partie prend également le sujet très au sérieux.

Environnement: Cela signifie comprendre l'impact de la relation sur un marché spécifique en termes de réaction probable des clients et des concurrents, ainsi que d'autres facteurs. parties intéressées par exemple les commentateurs du marché et les actionnaires. Il englobe également tous les aspects pertinents concernant la responsabilité sociale des entreprises et l’impact commercial durable. C'est intéressant de voir la cyber-sécurité s’inscrivant de plus en plus dans un quadruple résultat aux côtés de considérations sociales, environnementales et financières.

Réglementaire: Comprend une évaluation plus large des facteurs macroéconomiques de l'environnement réglementaire auquel est confronté le domaine concerné, ainsi que de toute conformité juridique, par exemple en ce qui concerne les réglementations industrielles, les pratiques anticoncurrentielles, le TUPE et d'autres facteurs qui pourraient devoir être traités avec des garanties juridiques. Protection des données est un aspect clé ici et qui va croître considérablement avec l’EUGDPR. On pourrait affirmer que des sociétés comme TalkTalk ont peut-être eu la chance de bénéficier d’une exposition à des coûts relativement faibles. L’entreprise pourrait se voir infliger une amende de 4 % de son chiffre d’affaires mondial si cela s’était produit après 2018 !