Le coût des menaces internes explose : voici comment les gérer

Table des matières:

Il existe un problème croissant au cœur de la posture de cybersécurité des entreprises. Il ne s’agit pas de cybercriminels obscurs ou d’hacktivistes soutenus par l’État. Il ne s’agit pas de l’insondable complexité de l’environnement informatique moderne. C'est la ressource dont aucune organisation ne peut se passer : ses collaborateurs.

Selon une étude, les violations causées par des initiés coûtent aujourd’hui en moyenne 16.2 millions de dollars, soit une hausse de 40 % par rapport au chiffre d’il y a quatre ans. Pourtant, ces mêmes organisations ne dépensent que 3.2 millions de dollars par an pour résoudre le problème. Quelque chose doit changer.

Quelle est la gravité de la menace interne ?

Le risque interne peut prendre plusieurs formes. Cette étude DTEX les classe en trois catégories :

- Des initiés malveillants, tels que des employés mécontents, qui cherchent à nuire à l'entreprise pour laquelle ils travaillent. Pour les entreprises plus grandes ou d’importance stratégique, cela peut même inclure des espions d’entreprise ou des acteurs étatiques.

- Les individus qui sont déjoués par les escroqueries par hameçonnage ou d'autres tactiques, permettant aux pirates de pirater leurs comptes et bien plus encore.

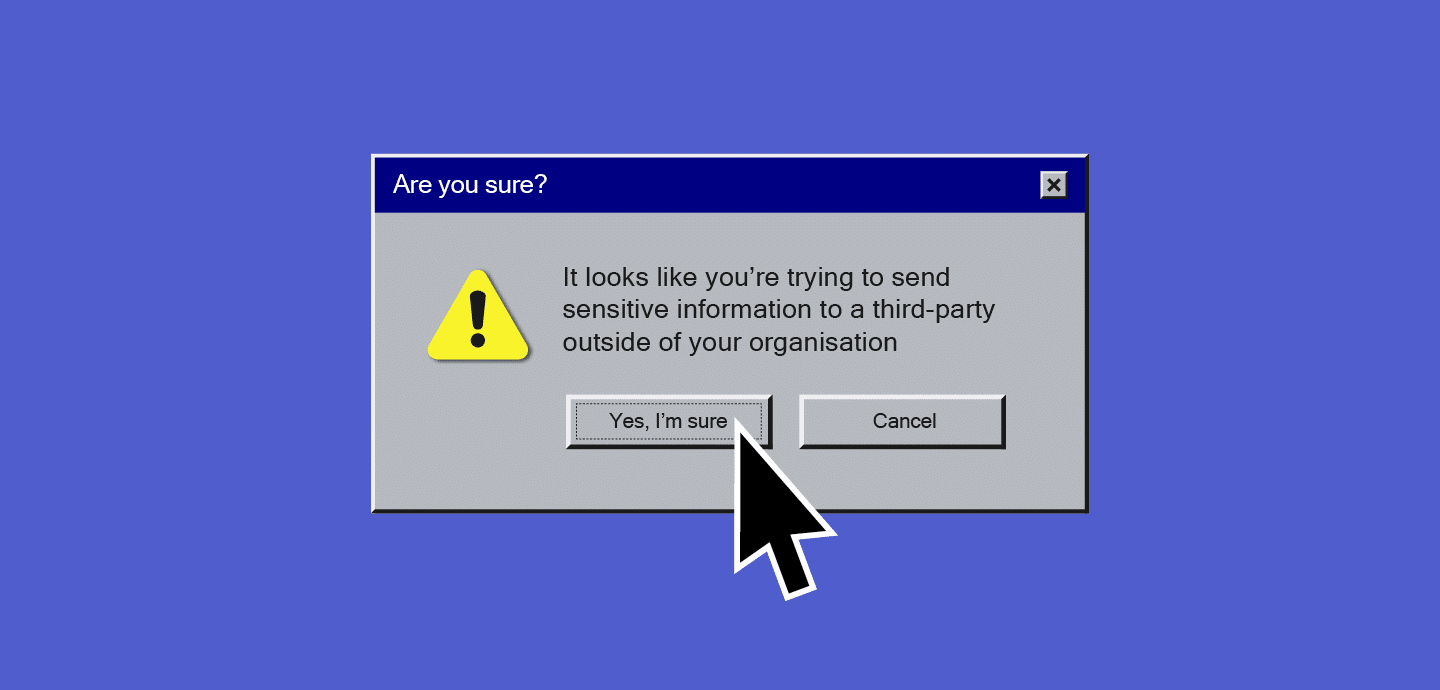

- Des internes négligents qui ignorent les avertissements de sécurité et peuvent mal configurer les systèmes

Il s'agit du troisième type de risque qui est susceptible de coûter le plus cher aux organisations, selon le rapport. Mais en général, les menaces internes sont souvent plus difficiles à détecter que celles perpétrées à l’extérieur de l’organisation, surtout si des intentions malveillantes sont impliquées. Et cela peut signifier du temps, des efforts et des coûts supplémentaires pour y remédier. Selon IBM, il a fallu en moyenne 308 jours pour identifier et contenir les violations internes malveillantes l’année dernière. Et elles coûtent en moyenne 4.9 millions de dollars, soit 9.6 % de plus que le coût global de toutes les violations.

Des cas semblent apparaître de plus en plus fréquemment dans l’actualité. En février, il émergé qu'un ancien employé municipal du Royaume-Uni a volé les adresses e-mail de 79,000 XNUMX résidents dans le but de promouvoir une nouvelle entreprise. De l'autre côté de l'Atlantique, Verizon a été contraint d'informer les personnes concernées après qu'un interne ait « traité de manière inappropriée » un dossier contenant des informations sur plus de 63,000 XNUMX employés. Et le gouvernement a a accusé un ancien employé de Google avec vol de secrets commerciaux.

Les menaces internes sont-elles plus probables ?

Il y a plusieurs raisons pour lesquelles les RSSI devraient s’inquiéter. Le premier est le travail à domicile. Depuis la pandémie, c’est devenu une pratique courante dans de nombreuses organisations. Certains disent le Royaume-Uni est désormais la capitale européenne du travail à domicile. Pourtant, s’absenter du bureau peut également augmenter le risque d’actes répréhensibles ou de négligence intentionnels. D’une part, cela peut offrir la possibilité de s’emparer de données sensibles. De l'autre, les travailleurs à domicile se disent parfois plus susceptible de prendre des risques ou contredire la politique de sécurité que s'ils étaient au bureau.

Le deuxième facteur de risque est la crise du coût de la vie. À mesure que les pressions financières s’accentuent sur les employés, ils peuvent être plus enclins à prendre des risques pour leur profit personnel. Un sondage de février réalisé par une organisation à but non lucratif de prévention de la fraude Le Cifas révèle que 54 % des entreprises britanniques s'inquiètent du fait que leur personnel soit ciblé par des cybercriminels : par exemple, pour divulguer des informations sensibles en échange d'argent. Plus des deux cinquièmes (42 %) dénoncent spécifiquement la menace interne.

Recherche similaire de Bridewell Consulting l'année dernière révèle que plus d'un tiers (35 %) des responsables de la sécurité des infrastructures nationales critiques (CNI) estiment que le ralentissement économique pousse les employés au vol et au sabotage de données. Il affirme que le nombre d'incidents de sabotage d'employés dans les entreprises de la CNI a augmenté de 62 % d'une année sur l'autre.

Les groupes menaçants comme Lapsus$ ont ouvertement admis ils cherchent à contourner les défenses de sécurité avec l’aide d’initiés au sein des organisations ciblées.

Gérer la menace interne

Jamie Akhtar, PDG de CyberSmart, explique à ISMS.online que, qu'il s'agisse d'atténuer les risques internes malveillants ou négligents, les organisations devraient adopter une approche similaire, en combinant des étapes pratiques et des stratégies axées sur les ressources humaines.

« Vous devez contrôler les accès au sein de votre organisation. Ce que nous entendons par là, c'est que vous devez être strict quant aux comptes d'utilisateurs disposant de privilèges d'administrateur et d'accès aux données sensibles », explique-t-il.

« Appliquez la règle générale selon laquelle personne ne devrait avoir accès à tout ce dont il n'a pas besoin pour faire son travail. Cela signifie également avoir un processus clair pour le départ et la suppression de l'accès au personnel sortant. Trop souvent, les violations proviennent du personnel qui ne devrait pas avoir accès à des informations sensibles.

Cela devrait s'accompagner d'une formation renforcée en matière de cybersécurité pour aider le personnel à détecter et à éviter les menaces courantes, ajoute-t-il.

« Cependant, tout cela ne sert à rien si les employés se sentent suffisamment sous-estimés pour vouloir agir ou sont tout simplement submergés. Après tout, il suffit d’un seul membre du personnel mécontent ou surmené pour prendre une décision qui pourrait mettre l’ensemble de l’entreprise en danger », affirme Akhtar.

« Les entreprises doivent mettre en place des garanties pratiques, mais elles doivent également faire preuve d’empathie et de soutien envers leurs employés. »

Tracey Carpenter, responsable des menaces internes chez Cifas, décrit cinq étapes pour prévenir les risques internes, applicables à tous les scénarios de cybersécurité et de fraude. Premièrement, mettre en place une solide politique de sélection préalable à l’emploi. Ensuite, examinez et comblez toute lacune dans les contrôles.

"Si un employé est motivé pour commettre une conduite frauduleuse ou peut rationaliser son comportement malhonnête, il pourrait cibler et exploiter ces lacunes dans les contrôles", explique-t-elle à ISMS.online.

Les organisations doivent également se rappeler d’être proactives et non réactives, dit-elle. Cela signifie ne pas compter sur le personnel ou les clients pour signaler les cas de conduite potentiellement malhonnête de la part des employés. Pensez également à effectuer des contrôles tout au long du cycle de vie du collaborateur, période pendant laquelle le profil de risque d'un collaborateur peut évoluer. Et enfin, travaillez en collaboration en partageant des renseignements sur les menaces lorsque cela est possible, dit-elle.

Comment ISO 27001 peut vous aider

Les normes de bonnes pratiques comme la norme ISO 27001 peuvent également être utiles. La norme ISO 27001 impose des programmes de formation à la cybersécurité pour le personnel, ce qui contribuerait à sensibiliser davantage à la nécessité d'une culture axée sur la sécurité. Cela nécessite également des examens réguliers des politiques et des procédures.

« ISO27001 inclut une exigence d'évaluation continue pour garantir que les risques (y compris les menaces internes) pour une organisation sont surveillés en permanence et que des contrôles d'atténuation sont mis en œuvre et progressivement améliorés », explique Akhtar de CyberSmart.

« Cela aide à faire face aux menaces internes, car cela aide les entreprises à mettre en place des processus et des mesures pratiques pour les contrer. De plus, cela encourage les organisations à réfléchir aux menaces posées par les internes et à la manière d'améliorer continuellement leurs mesures de sécurité.

Cependant, les normes et programmes de cybersécurité comme Cyber Essentials ne peut obtenir des organisations que jusqu'à présent. Ils doivent également prendre en compte les causes sous-jacentes du risque interne. Cela pourrait nécessiter une réévaluation fondamentale de la culture de travail de l’entreprise.

« La fraude est l'affaire de tous », conclut Carpenter du Cifas. Une organisation qui adopte une formation à la prévention de la fraude et s’engage à construire et à développer une culture anti-fraude est mieux équipée non seulement pour faire face à la menace interne croissante, mais également pour protéger son personnel, ses clients et ses parties prenantes au sens large.