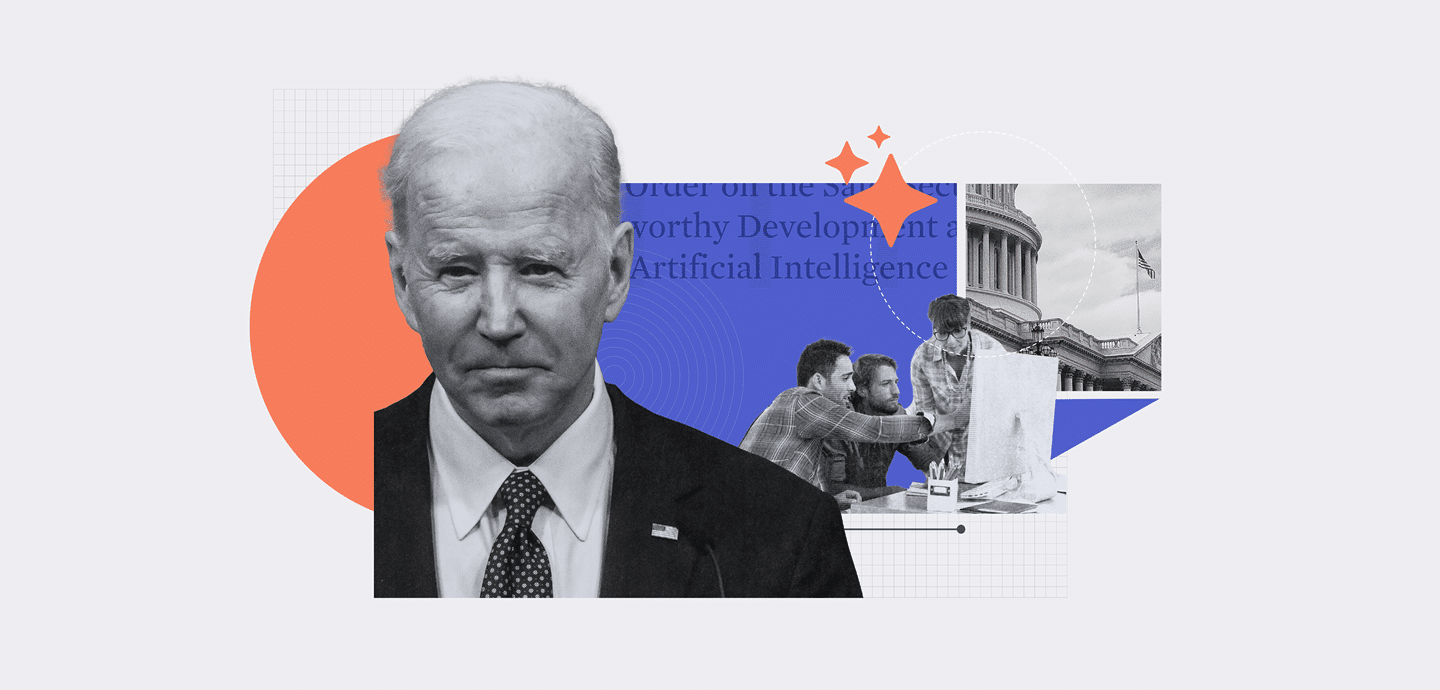

Comment les cadres de cybersécurité peuvent améliorer la gestion des risques

Table des matières:

La complexité et le volume croissants des cybermenaces constituent un défi majeur pour les organisations. De nouveaux risques apparaissent aussi rapidement que les innovations technologiques, mais de nombreuses entreprises restent mal préparées. Les violations de données sont devenues un problème Occurrence fréquente, les acteurs menaçants causant des ravages sur les systèmes de toutes sortes. Une approche réactive et ad hoc qui s'appuie uniquement sur les derniers gadgets de sécurité n'est plus suffisante. Les organisations ont besoin d’une stratégie proactive et adaptable pour gérer les cyber-risques en constante évolution dans un paysage dynamique.

C’est là qu’interviennent les cadres de cybersécurité : ils permettent aux organisations de comprendre, prioriser et gérer les cyber-risques plus efficacement.

Cadres de cybersécurité 101

Les cadres de cybersécurité fournissent aux organisations rien de moins qu’un modèle pour gérer les risques liés à la sécurité des informations. Plutôt que de devoir élaborer une stratégie de gestion des risques à partir de zéro, les cadres offrent une base de normes approuvées et de meilleures pratiques sur lesquelles travailler.

Parmi les plus largement adoptés figurent le Cadre de cybersécurité du NIST (NIST CSF), ISO 27001et les contrôles de sécurité critiques du CIS. Le NIST CSF propose des conseils basés sur les normes, lignes directrices et pratiques existantes pour réduire les cyber-risques dans les secteurs des infrastructures critiques. La certification ISO 27001 valide la mise en œuvre d'un système de gestion de la sécurité de l'information (ISMS), tandis que les contrôles CIS fournissent des mesures techniques spécifiques pour protéger les systèmes et les données.

La certification ISO 27001 est devenue la référence en matière de sécurité de l'information, offrant à la fois une approche globale et une validation indépendante attestant que les pratiques à l'échelle de l'organisation répondent à des critères rigoureux. La norme garantit que les cyber-risques sont évalués en permanence et que les défenses de sécurité évoluent en même temps que les menaces émergentes. Cette approche réduit non seulement les vulnérabilités, mais permet également une allocation plus intelligente des ressources et une meilleure préparation. Avec la norme ISO 27001 et d’autres cadres de cybersécurité basés sur les risques désormais disponibles, les organisations n’ont plus besoin de se sentir impuissantes face à l’escalade des menaces. Une stratégie proactive construite sur ces fondations ouvre la voie à une véritable cyber-résilience.

Les contrôles de sécurité critiques CIS fournissent des mesures techniques spécifiques pour protéger les systèmes et les données. Ce cadre concis distille les leçons tirées des cyberattaques et des échecs réels dans une liste prioritaire de garanties et de bonnes pratiques que les organisations peuvent mettre en œuvre pour renforcer la protection contre les dernières menaces.

Bien que de structure différente, ces cadres poursuivent tous un objectif primordial similaire : permettre une évaluation méthodique de l'environnement unique de cyber-risque d'une organisation et la mise en œuvre de mesures de protection appropriées adaptées à la gestion de ces risques. Essentiellement, ils fournissent un modèle pour élaborer méthodiquement un programme complet de cybersécurité.

Les composants spécifiques fournis par les frameworks incluent des éléments tels que :

- Langage commun pour les concepts de sécurité

- Modèles de gouvernance

- Inventaire des actifs

- Évaluations des capacités humaines et techniques

- Processus d’évaluation des menaces et des vulnérabilités

- Bibliothèques de champs

- Approches de suivi et d’amélioration

Les cadres visent à créer un alignement entre les dirigeants d'entreprise cherchant à gérer les risques, les experts techniques responsables des opérations de sécurité, les auditeurs certifiant la conformité et les parties prenantes externes exigeant des responsabilités. Essentiellement, ils permettent aux organisations d’aborder les programmes de cybersécurité de manière structurée, en concentrant les ressources sur les risques spécifiques les plus préoccupants. Cela met de l’ordre dans le défi complexe, interdépendant et en constante évolution de la sécurité de l’information.

Quels sont les éléments clés ?

L’un des principaux atouts des cadres de cybersécurité réside dans les orientations complètes qu’ils fournissent pour la mise en œuvre d’une stratégie de sécurité de défense en profondeur. Cela va au-delà de la simple concentration sur les contrôles technologiques pour aborder également les considérations critiques de gouvernance, humaines et de processus.

Du côté de la gouvernance, les cadres mettent l'accent sur des caractéristiques telles que l'établissement de politiques et de procédures, la définition des rôles et des responsabilités, la création d'un registre des risques détaillant les menaces identifiées, ainsi qu'un processus de gestion global pour coordonner et financer le programme de cybersécurité.

Reconnaissant les personnes comme un maillon clé de la chaîne de sécurité, l'attention est portée sur la sécurité du personnel, la formation continue de sensibilisation et les processus de ressources humaines, de l'intégration à la désintégration.

De même, les cadres fournissent des conseils sur l'institutionnalisation de processus sécurisés pour la gestion des opérations et de la technologie, y compris les procédures de contrôle des modifications, la gestion des vulnérabilités et la réponse aux incidents.

Et lorsqu’il s’agit de défenses techniques, il existe des centaines de contrôles de protection, de détection et réactifs suggérés par les principaux cadres. Ceux-ci visent à protéger les actifs, à détecter les activités suspectes et à permettre une réponse rapide. Les contrôles sont adaptés par les organisations pour atténuer leurs risques spécifiques.

Enfin, ils mettent l’accent sur la surveillance de l’efficacité des contrôles établis et sur l’identification des opportunités de maturation de la sécurité technologique et organisationnelle. Les voies de communication hiérarchiques sont définies à la fois en interne avec les principales parties prenantes et en externe, comme peuvent l'exiger les réglementations.

Méthodologie de gestion des risques

Au cœur des cadres de cybersécurité se trouve une méthodologie solide de gestion des risques qui permet aux organisations d’adopter une position proactive face aux cybermenaces. En suivant l’approche basée sur les risques préconisée par les cadres, les entreprises peuvent passer de la réaction aux incidents à l’anticipation et à la réduction stratégiques des risques.

La première étape cruciale consiste à identifier exactement quels systèmes informatiques, actifs de données, personnel, installations et autres ressources méritent d'être protégés et qui en porte la responsabilité. Cet inventaire des actifs et cette cartographie de la propriété permettent ensuite une évaluation méthodique des menaces auxquelles ces ressources sont confrontées, des impacts potentiels en cas de compromission et des niveaux de probabilité basés sur les vulnérabilités et les sauvegardes existantes.

Armées d'évaluations des risques pour chaque domaine identifié, les organisations peuvent évaluer les résultats de manière globale et hiérarchiser judicieusement les risques qui justifient un investissement supplémentaire dans l'atténuation des contrôles ou des changements de processus. Alternativement, certains risques peuvent être jugés acceptables, nécessitant simplement une surveillance.

Pour les risques prioritaires, des plans de traitement ciblés peuvent être conçus, comprenant des mesures telles que des contrôles techniques supplémentaires, des capacités de détection améliorées, des politiques et procédures modifiées et des programmes de formation, ainsi que l'allocation de personnel et de budgets.

Enfin, les cadres encouragent des examens réguliers des évaluations, des priorités et des traitements. Les réévaluations programmées et les examens déclenchés par les changements environnementaux garantissent que la méthodologie des risques reste dynamique. Les cybermenaces évoluent rapidement, la stratégie correspondante basée sur les risques doit donc suivre le rythme.

En institutionnalisant une gestion des risques vigilante, méthodique et réactive, les organisations peuvent passer du statut de cibles malheureuses prises au dépourvu par les cyber-incidents à celui de défenseurs préparés et bien équipés pour protéger leurs actifs critiques. Les cadres fournissent le modèle de cette posture proactive.

Alignement ISO 27001

En tant que norme internationalement reconnue et développée spécifiquement pour la gestion de la sécurité de l'information, la norme ISO 27001 fournit un cadre de cybersécurité particulièrement rigoureux. Il décrit une structure globale, définit les exigences clés, approfondit la méthodologie des risques et fournit des mécanismes de certification pour une validation indépendante.

Le point central de la norme est le SMSI. Des conseils sont fournis sur la construction d'un SMSI englobant des aspects tels que l'engagement des dirigeants, les ressources, l'attribution des responsabilités, l'établissement de politiques et de procédures et la mise en œuvre de contrôles techniques et administratifs approfondis.

Au cœur de ces efforts se trouve l’adoption du cycle d’amélioration continue « Planifier-Faire-Vérifier-Agir ». Soutenu par une phase exploratoire d’évaluation des risques, ce cycle conduit à une évaluation, une priorisation et un traitement récurrents des risques identifiés. Les éléments requis de la méthodologie des risques, y compris les techniques d'évaluation quantitative et qualitative, sont précisés.

Les organisations peuvent poursuivre la certification ISO 27001 par l'intermédiaire d'auditeurs indépendants accrédités pour démontrer leur alignement avec la norme. Ce processus d'évaluation rigoureux valide qu'un SMSI satisfaisant à toutes les exigences de la norme a été entièrement mis en œuvre. En règle générale, les audits sont répétés tous les trois ans.

Pour les organisations à la recherche d’une référence largement respectée pour démontrer la maturité de leurs pratiques en matière de cyber-risques, la certification ISO 27001 ouvre la voie. La norme résume une approche globale visant à réduire les vulnérabilités grâce à une gestion systématique des risques. La poursuite d’une certification accréditée fournit ensuite une confirmation externe que ces pratiques robustes répondent à des normes mondiales strictes.

Avantages pour les professionnels GRC

Les cadres de cybersécurité offrent de nombreux avantages aux professionnels de la gouvernance, des risques et de la conformité (GRC). Ils permettent une évaluation et une gestion proactives des risques liés à la sécurité de l'information, permettent la coordination de groupes disparates au sein d'une organisation et constituent une excellente base pour la préparation aux audits et les activités de conformité réglementaire.

Plutôt que de réagir aux menaces, les cadres permettent des analyses méthodiques des vulnérabilités, une évaluation des impacts potentiels et des décisions prudentes sur des stratégies d'atténuation efficaces avant que les incidents ne surviennent. Cela évite les violations de données et les pannes de système les plus coûteuses grâce à une planification minutieuse et une réduction durable des risques.

De plus, les cadres favorisent l’unité d’objectif entre les différentes parties prenantes internes. Ils créent un langage commun autour des initiatives de sécurité, définissent les rôles des groupes de direction, techniques, RH et autres, et instituent des politiques et procédures à l'échelle de l'organisation pour gérer les menaces. Les activités sont harmonisées grâce à une approche de gouvernance intégrée.

Enfin, en mettant en œuvre de bonnes pratiques et des contrôles détaillés dans les cadres, les organisations jettent simultanément les bases de la préparation aux audits et de la conformité aux diverses exigences réglementaires. La validation des contrôles via la certification ISO 27001 ou l'évaluation NIST CSF renforce l'assurance des auditeurs tout en démontrant le respect des normes juridiques et industrielles en constante évolution en matière de cybersécurité.

Grâce aux changements réglementaires, les conseils d’administration et les équipes de direction doivent mettre en œuvre sans délai des régimes solides de gestion des cyber-risques. Les cadres donnent aux dirigeants du GRC le plan dont ils ont besoin pour construire des programmes de cybersécurité de manière méthodique, favoriser la collaboration entre les groupes et garantir les parties prenantes internes et externes grâce à une auditabilité indépendante.

Séparer ce qui est sécurisé de ce qui est violé

Alors que les cybermenaces prolifèrent à l’échelle mondiale, une atténuation proactive des risques permet de distinguer ce qui est sécurisé de ce qui est piraté. Les cadres de cybersécurité offrent une approche stratégique pour gérer les risques avant que les incidents ne surviennent. Ils fournissent une structure pour identifier les actifs critiques, évaluer systématiquement les menaces et les vulnérabilités, prioriser judicieusement les investissements, mettre en œuvre des contrôles adaptés aux risques spécifiques et promouvoir l'amélioration continue.

Plus précisément, la norme ISO 27001 rassemble des décennies de bonnes pratiques en matière de sécurité de l'information dans une norme rigoureuse centrée sur l'évaluation et le traitement méthodiques des risques. La certification ISO 27001 permet aux organisations d’intégrer une réflexion basée sur les risques dans l’ADN de leurs efforts de cybersécurité tout en obtenant une validation mondialement fiable de l’efficacité du système de gestion de la sécurité de l’information.

Pour les équipes GRC chargées d’orchestrer et d’assurer la sécurité organisationnelle, les cadres doivent constituer la base. Ils offrent l'architecture nécessaire pour construire, coordonner et certifier des programmes de cybersécurité sophistiqués axés sur la réduction des risques les plus urgents.

En fin de compte, des cadres tels que la norme ISO 27001 permettent aux organisations de faire évoluer leurs cyberdéfenses au rythme requis pour faire face aux acteurs des menaces déterminés et sophistiqués d'aujourd'hui. Négliger d’adopter des frameworks cède l’avantage aux attaquants tandis que les adopter ouvre la voie à la cyber-résilience.